实践干货 | 测试登录功能的思路与原理解析(基于 Spring Security)

原创 月关 5月26日

来自专辑

测试开发实战干货 | 原创合辑

本文为霍格沃兹测试学院优秀学员测试开发学习笔记,进阶学习文末加群。

登录功能对软件测试工程师可能是最常见却是最重要,也是最容易被忽视的测试场景。本文整理一些经验丰富的测试工程师总结的测试用例,并结合 Java Spring Security 框架来简单说下登录的测试方向思路和部分原理,供大家交流探讨。

登录测试方向

- 功能测试(基础)

1. 输入已注册的用户名和正确的密码,验证是否登录成功;

2. 输入已注册的用户名和不正确的密码,验证是否登录失败,并且提示信息正确;

3. 输入未注册的用户名和任意密码,验证是否登录失败,并且提示信息正确;

4. 用户名和密码两者都为空,验证是否登录失败,并且提示信息正确;

5. 用户名和密码两者之一为空,验证是否登录失败,并且提示信息正确;

6. 如果登录功能启用了验证码功能,在用户名和密码正确的前提下,输入正确的验证码,验证是否登录成功;

7. 如果登录功能启用了验证码功能,在用户名和密码正确的前提下,输入错误的验证码,验证是否登录失败,并且提示信息正确。

- 功能测试(深入)

1.用户名和密码是否大小写敏感;

2.页面上的密码框是否加密显示;

3.后台系统创建的用户第一次登录成功时,是否提示修改密码;

4.忘记用户名和忘记密码的功能是否可用;

5.前端页面是否根据设计要求限制用户名和密码长度;

6.如果登录功能需要验证码,点击验证码图片是否可以更换验证码,更换后的验证码是否可用;

7.刷新页面是否会刷新验证码;

8.如果验证码具有时效性,需要分别验证时效内和时效外验证码的有效性;

9.用户登录成功但是会话超时后,继续操作是否会重定向到用户登录界面;

10.不同级别的用户,比如管理员用户和普通用户,登录系统后的权限是否正确;

11.页面默认焦点是否定位在用户名的输入框中;

12.快捷键 Tab 和 Enter 等,是否可以正常使用。

- 安全测试

1.用户密码后台存储是否加密;

2.用户密码在网络传输过程中是否加密;

3.密码是否具有有效期,密码有效期到期后,是否提示需要修改密码;

4.不登录的情况下,在浏览器中直接输入登录后的 URL 地址,验证是否会重新定向到用户登录界面;

5.密码输入框是否不支持复制和粘贴;

6.密码输入框内输入的密码是否都可以在页面源码模式下被查看;

7.用户名和密码的输入框中分别输入典型的“SQL 注入攻击”字符串,验证系统的返回页面;

8.用户名和密码的输入框中分别输入典型的“XSS 跨站脚本攻击”字符串,验证系统行为是否被篡改;

9.连续多次登录失败情况下,系统是否会阻止后续的尝试以应对暴力破解;

10.同一用户在同一终端的多种浏览器上登录,验证登录功能的互斥性是否符合设计预期;

11.同一用户先后在多台终端的浏览器上登录,验证登录是否具有互斥性。

- 性能压力测试

1.单用户登录的响应时间是否小于 3 秒;

2.单用户登录时,后台请求数量是否过多;

3.高并发场景下用户登录的响应时间是否小于 5 秒;

4.高并发场景下服务端的监控指标是否符合预期;

5.高集合点并发场景下,是否存在资源死锁和不合理的资源等待;

6.长时间大量用户连续登录和登出,服务器端是否存在内存泄漏。

- 兼容性测试

1.不同浏览器下,验证登录页面的显示以及功能正确性;

2.相同浏览器的不同版本下,验证登录页面的显示以及功能正确性;

3.不同移动设备终端的不同浏览器下,验证登录页面的显示以及功能正确性;

4.不同分辨率的界面下,验证登录页面的显示以及功能正确性。

Spring Security简介

Spring Security 是一个能够为基于 Spring 的企业应用系统提供声明式的安全访问控制解决方案的安全框架。它提供了一组可以在 Spring 应用上下文中配置的 Bean,充分利用了 Spring IoC,DI(控制反转 Inversion of Control ,DI:Dependency Injection 依赖注入)和 AOP(面向切面编程)功能,为应用系统提供声明式的安全访问控制功能,减少了为企业系统安全控制编写大量重复代码的工作。

Java Web工程——登录

- 配置文件

1、在 Maven 工程的 Pom.xml 文件中添加 Spring Security 的依赖

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-web</artifactId>

<version>4.1.0.RELEASE</version>

</dependency>

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-config</artifactId>

<version>4.1.0.RELEASE</version>

</dependency>

2、配置 web.xml 文件

<context-param>

<param-name>contextConfigLocation</param-name>

<param-value>classpath:spring-security.xml</param-value>

</context-param>

<listener>

<listener-class>

org.springframework.web.context.ContextLoaderListener

</listener-class>

</listener>

<filter>

<filter-name>springSecurityFilterChain</filter-name>

<filter-class>org.springframework.web.filter.DelegatingFilterProxy</filter-class>

</filter>

<filter-mapping>

<filter-name>springSecurityFilterChain</filter-name>

<url-pattern>/*</url-pattern>

</filter-mapping>

3、创建 index.html

4、创建 spring 配置文件 spring-security.xml

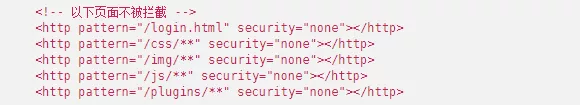

<!-- 以下页面不被拦截 -->

<http pattern="/login.html" security="none"></http>

<http pattern="/css/**" security="none"></http>

<http pattern="/img/**" security="none"></http>

<http pattern="/js/**" security="none"></http>

<http pattern="/plugins/**" security="none"></http>

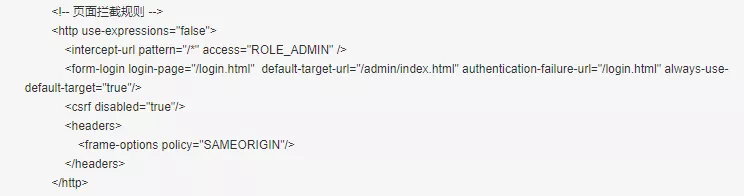

<!-- 页面拦截规则 -->

<http use-expressions="false">

<intercept-url pattern="/*" access="ROLE_ADMIN" />

<form-login login-page="/login.html" default-target-url="/admin/index.html" authentication-failure-url="/login.html" always-use-default-target="true"/>

<csrf disabled="true"/>

<headers>

<frame-options policy="SAMEORIGIN"/>

</headers>

</http>

<beans:bean id="bcryptEncoder"

class="org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder" />

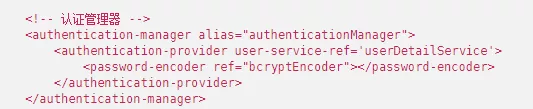

<!-- 认证管理器 -->

<authentication-manager>

<authentication-provider user-service-ref="userDetailService">

</authentication-provider>

</authentication-manager>

<beans:bean id="userDetailService"

class="com.pinyougou.service.UserDetailServiceImpl">

</beans:bean>

测试点提取:

测试点(1)

这里设置了不被拦截的页面,就表示在所有这些页面的访问过程中使不需要携带登录信息的,直接输入URL即可;所以在测试的过程中要注意页面的区分,分别测试。

参考测试用例:不登录的情况下,在浏览器中直接输入登录后的 URL 地址,验证是否会重新定向到用户登录界面;

测试点(2)

这只设置了用户登录的权限拦截规则,规定了登录后跳转的页面

参考测试用例:不同级别的用户,比如管理员用户和普通用户,登录系统后的权限是否正确

测试点(3)

这里使用了 Spring Security 的一个认证类,使用认证类调用服务UserDetails,对登录的用户进行认证校验,判断用户是否为合法登录用户;结合后端代码来看:

public class UserDetailsServiceImpl implements UserDetailsService {

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

List<GrantedAuthority> grantedAuths = new ArrayList<GrantedAuthority>();

grantedAuths.add(new SimpleGrantedAuthority("ROLE_SELLER"));

return new User(username,"123456", grantedAuths);

}

}

如果按照上述的写法和配置,则用户在输入密码123456时就会通过,无论用户名为什么,在开发阶段可能为了某些功能的方便测试验证而使用这种写法,为防止测试环境或生产环境的代码忘记修改,此场景也需要测试。(具体的通用密码、账号或验证码之类的可咨询相关开发人员)

参考测试用例:参考上述功能测试用例

若后端代码和配置这样写:

/**

* 认证类

* @author Administrator

*

*/

public class UserDetailsServiceImpl implements UserDetailsService {

private SellerService sellerService;

public void setSellerService(SellerService sellerService) {

this.sellerService = sellerService;

}

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

System.out.println("经过了UserDetailsServiceImpl");

//构建角色列表

List<GrantedAuthority> grantAuths=new ArrayList();

grantAuths.add(new SimpleGrantedAuthority("ROLE_SELLER"));

//得到商家对象

TbSeller seller = sellerService.findOne(username);

if(seller!=null){

if(seller.getStatus().equals("1")){

return new User(username,seller.getPassword(),grantAuths);

}else{

return null;

}

}else{

return null;

}

}

}

修改spring-security.xml ,添加如下配置

<!-- 引用dubbo 服务 -->

<dubbo:application name="shop-web" />

<dubbo:registry address="zookeeper://192.168.25.129:2181"/>

<dubbo:reference id="sellerService" interface="com.pinyougou.sellergoods.service.SellerService" >

</dubbo:reference>

<beans:bean id="userDetailService" class="com.pinyougou.service.UserDetailsServiceImpl">

<beans:property name="sellerService" ref="sellerService"></bean:property>

</beans:bean>

经过上述修改后,在登陆页输入用户名和密码与数据库一致即可登陆

参考测试用例:参考上述功能测试用例

密码加密

用户表的密码通常使用 MD5 等不可逆算法加密后存储,为防止彩虹表破解更会先使用一个特定的字符串(如域名)加密,然后再使用一个随机的 salt(盐值)加密。特定字符串是程序代码中固定的,salt 是每个密码单独随机,一般给用户表加一个字段单独存储,比较麻烦。BCrypt 算法将 salt 随机并混入最终加密后的密码,验证时也无需单独提供之前的 salt,从而无需单独处理 salt 问题。

我们在日常测试中除了要关注功能外,还要关注软件的安全性,可能我们很多人并不是专业的安全测试工程师,但是一般的测试点还是要保证覆盖的

后端部分代码和配置文件:

@RequestMapping("/add")

public Result add(@RequestBody TbSeller seller){

//密码加密

BCryptPasswordEncoder passwordEncoder = new BCryptPasswordEncoder();

String password = passwordEncoder.encode(seller.getPassword());

seller.setPassword(password);

spring-security.xml ,添加如下配置

<beans:bean id="bcryptEncoder"

class="org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder" />

修改认证管理器的配置

<!-- 认证管理器 -->

<authentication-manager alias="authenticationManager">

<authentication-provider user-service-ref='userDetailService'>

<password-encoder ref="bcryptEncoder"></password-encoder>

</authentication-provider>

</authentication-manager>

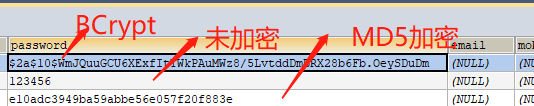

这里我们可以看一下密码在数据库的显示结果:

我们可以看到很明显的区别,未加密的密码直接暴露,会带来账户安全隐患;而使用MD5和BCrypt加密的密码要更为安全;理论上MD5也是不可逆的密码,无法被破解,但是因为MD5在相同的密码下生成的加密字符串是固定的,所以在大数据技术下可以建立数据库将常用密码进行一一对应存储的方法来进行破解;相对比BCrypt加盐的方式,BCrypt加密就更为安全的多了。

参考测试用例:参考上述安全测试

最后,准备好登录界面 login.html。

以上,本文主要用作自己的工作总结,有不对和不足的地方请大家多指正。